HoneyBot защищает фабрики от киберугроз

Уоррен Миллер, автор статей

Специалисты по кибербезопасности используют цифровые ловушки для взлома под названием honeypots почти с тех пор, как появилась идея взлома интернета. В основном, honeypots - это базы данных приманки, предназначенные для привлечения в нападавших и сифонной информации от них, в то время как нарушители считают, что они получают товар. Теперь исследователи из Технологического института Джорджии разработали робот, призванный действовать как приманка, если и когда хакеры пытаются взять под контроль промышленные роботизированные системы, и они называют это HoneyBot.

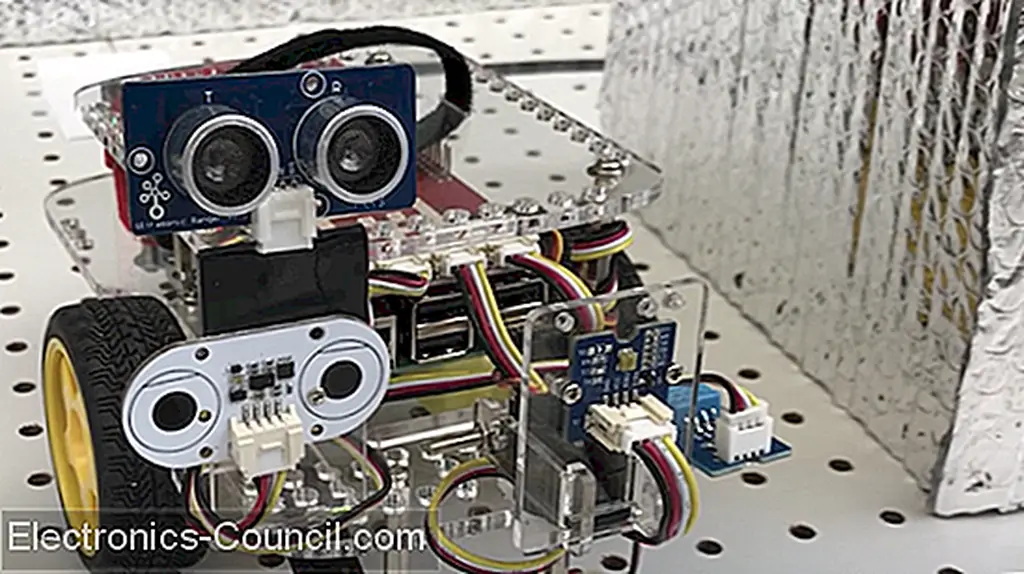

Достаточно маленький, чтобы поместиться в обувной коробке и иметь некоторое сходство с роботом из фильма 1986 года «Short Circuit», HoneyBot намерен имитировать некоторые (неопасные) поведения роботов в надежде заставить хакеров поверить в то, что они получили доступ к сетевые промышленные машины. В то время как нападавшие заняты, HoneyBot нацеливает их так же, как тот, который используется его некорпоральными предшественниками. В крупных автоматизированных заводских настройках, где все промышленные устройства подключены к сети, хакер с злонамеренными намерениями может нанести серьезный ущерб.

«Роботы делают больше, чем когда-либо, и некоторые компании продвигаются не только с конвейерными роботами, но и с самостоятельными роботами, которые могут фактически ездить по фабричным полам», - сказал Рахим Беах, временный студент Шведского университета Чаддик в Грузии Техническая школа электротехники и вычислительной техники. «В этом типе настроек вы можете себе представить, насколько это опасно, если хакер получит доступ к этим машинам. Как минимум, они могут причинить вред тем продуктам, которые производятся. Если это достаточно большой робот, он может уничтожить детали или сборочную линию. В худшем случае он может повредить или вызвать смерть людей поблизости ».

HoneyBot предназначен для защиты фабрик от киберугроз. Источник изображения: Georgia Tech.

В экспериментах HoneyBot разрешал волонтерам контролировать его, пока они не приказывали ему делать что-либо, что нарушало предопределенный набор правил. Когда его попросили разбить эти табу, HoneyBot передал ложную сенсорную информацию, предназначенную для того, чтобы заставить пользователя поверить, что он выполнял эти команды, когда на самом деле он оставался совершенно неподвижным. Независимо от того, выполнял ли HoneyBot задачи или отправлял ложную информацию, пользователи не могли отличить эту информацию.

Возможно, виртуальные HoneyBots станут следующим нововведением. Почему на самом деле реализовать реальных роботов, когда вы могли бы использовать виртуальные? Любое количество виртуальных HoneyBots может поселиться в фабрике «make-believe», которая может выглядеть очень привлекательно для хакеров. Разве хакеры смогут отличить реального робота от виртуального HoneyBot? Виртуальные версии будут стоить гораздо меньше и могут быть развернуты в массовом порядке быстро и легко во время предполагаемой атаки.

Хотя кажется, что взлом массивных корпоративных баз данных стал повседневным явлением в последнее время, представьте, что может произойти, если хакеры смогут найти свой путь в сетях машин, предназначенных для сборки автомобилей или перемещения грузовых контейнеров. Наличие украденного вами номера социального страхования достаточно страшно, но, по крайней мере, ваша жизнь не будет в опасности, если это так. HoneyBot приходит в то время, когда слияние цифровых и роботизированных технологий может привести к некоторым потенциально катастрофическим результатам. Может быть, этот робот размером с укусом станет нашим спасением.