Новые достижения в области безопасности преодолевают разрыв между программным обеспечением и оборудованием

С ростом количества компьютеров в мире и увеличением взаимной связи безопасность имеет первостепенное значение для повседневной жизни. Выпускаются новые решения, которые направлены на интеграцию безопасности для уязвимостей программного и аппаратного обеспечения.

Безопасность в вычислительной технике

Безопасность является первостепенной в современной жизни, особенно с характером данных, которые обычно передаются через Интернет. Дебетовые карты, пароли, банковские счета и личная информация регулярно отправляются, поэтому шифрование было установлено достаточно быстро после того, как хакеры начали использовать отсутствие безопасности. Несмотря на то, что команды безопасности и компании делают все возможное, чтобы бороться с хакерами и вредоносными пользователями компьютеров, злоумышленники все еще находят способы защиты. Стало такой проблемой, что российские агентства возвращаются к пишущим машинам, чтобы предотвратить утечку информации и кражу. Хотя это может показаться старомодным или глупым, факт заключается в том, что использование жестких копий действительно предотвращает кибератаки. Это использование пишущих машин похоже на то, почему многие люди не хранят файл на своем компьютере со всеми номерами и паролями. Хотя это не рекомендуется, хранение паролей на бумажном носителе (например, заметка) гораздо безопаснее, чем хранение их на компьютере (помните, что для записи требуется физический доступ).

Многие считают, что хакеры могут получать конфиденциальную информацию только с помощью программного обеспечения и Интернета. Однако есть много других способов, которыми хакеры могут получать данные одним методом, связанным с фактической кражей устройства. Если у вас есть защита паролем на вашем ноутбуке или компьютере, то, безусловно, вы в безопасности »" src = "// www.allaboutcircuits.com/uploads/articles/RAM.jpg" />

DRAM становится проблематичным в области безопасности

Ошибки оборудования

Помните, как производители и розничные продавцы всегда говорят вам, что вы постоянно обновляете программное обеспечение? Ну, то же самое касается кода BIOS и прошивки на аппаратном уровне. Ошибки в BIOS могут дать программам беспрецедентный доступ к содержимому ОЗУ, в то время как ошибки в циклах пробуждения - это может привести к краже содержимого ОЗУ хакерами. В частности, одна ошибка, вызывающая беспокойство, связана с самим кремнием. Поскольку транзисторы стали меньше, физическое расстояние между соседними ячейками ОЗУ стало намного меньше, что привело к тому, что соседние ячейки влияли друг на друга. Другими словами, бит в памяти фактически может быть перевернут путем постоянного доступа к битам вокруг этой ячейки памяти. Обратное также верно; программа, которая помещает конфиденциальную информацию в ячейку памяти, может изменять места памяти вокруг этой точки. Хакеры могут считывать соседние незащищенные ячейки, чтобы определить фактическое значение местоположения памяти, как показано в этой статье Intel Labs (PDF).

Итак, как мы можем бороться с этой проблемой? Существуют некоторые решения, такие как программное обеспечение Microsoft BitLocker, но они либо медленны, либо не могут обеспечить полную безопасность, необходимую для защиты содержимого ОЗУ. Тем не менее, исследователи из Университета Конкордия (Канада) могут иметь решение.

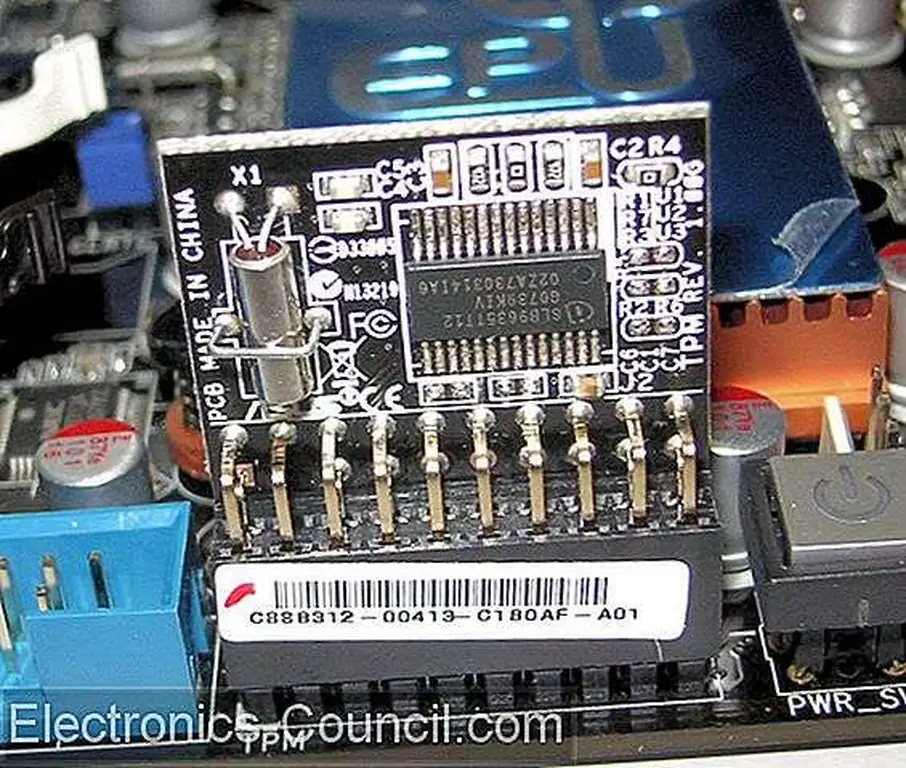

Введите Hypnoguard

Исследователи Lianying Zhao и Mohammad Mannan написали статью о программном обеспечении (открывается.pdf), которое они создали под названием Hypnoguard, который защищает ОЗУ, когда компьютер переходит в спящий режим. Программное обеспечение шифрует все содержимое ОЗУ перед входом в спящий режим и после пробуждения входит в процесс, основанный на привязке к среде. Программное обеспечение опирается на внешний сопроцессор под названием Trust Platform Module (TPM), который распространен в большинстве современных ноутбуков (минимальные требования к оборудованию). Ключ, необходимый для дешифрования содержимого ОЗУ, хранится в модуле платформы доверия, для которого требуется пароль, введенный пользователем для разблокировки. Если сделано слишком много неудачных попыток, программное обеспечение продолжает стирать содержимое ОЗУ. Атака грубой силы на зашифрованные данные не даст результата, поскольку такая атака аналогична атаке грубой силы против ключа с высокой энтропией, благодаря защите TPM. Чтобы дать числа на время, необходимое для взлома современного шифрования, самые быстрые суперкомпьютеры на планете могут взломать 128-битный ключ AES за 1 миллиард миллиардов лет

Само программное обеспечение не только защищает ОЗУ, но и требует очень короткого времени для фактического выполнения шифрования. Как указано в их исследовательской работе (PDF), Hypnoguard может зашифровать 8 ГБ оперативной памяти за одну секунду на компьютере с процессором i7-4771, используя преимущества многоядерной обработки и AES-NI. Сам Hypnoguard не зависит от ОС или среды выполнения, которая обеспечивает уровень безопасности, который глубже, чем сама ОС, тем самым защищая ОЗУ от ошибок ОС.

Сопроцессор TPM для обеспечения безопасности

Но уязвимости ОЗУ, связанные с режимом сна, - это только один набор слабых мест, которые могут быть использованы злоумышленниками. К счастью, новые достижения предоставляют множество решений для тестирования и предотвращения использования других уязвимостей в оборудовании.

Устранение разрыва

2 февраля 2017 года было объявлено, что Rapid7, Inc. представила новые возможности для аппаратного применения Metasploit Framework. Программное обеспечение с открытым исходным кодом является «самым распространенным программным обеспечением для тестирования проникновения» и проверяет недостатки безопасности, ориентируясь на те, которые позволяют несанкционированный доступ к системным функциям и данным.

Metasploit Framework ранее полагалась на сеть Ethernet; однако эта новая разработка объединяет необработанную сеть и прямую аппаратную манипуляцию. Поскольку Интернет Вселенной продолжает расширяться быстрыми темпами, преодоление разрыва между тестированием уязвимости программного и аппаратного обеспечения является важной разработкой. В дополнение к тестированию IoT группы безопасности теперь могут тестировать промышленные системы управления и программное обеспечение с установленным радио, не требуя времени от разработки, чтобы создать для этого специальные инструменты, как это требовалось ранее. В настоящее время инновация нацелена на автомобильные возможности, устраняя серьезную угрозу безопасности при разработке смарт-автомобилей. Однако разработчики не останавливаются на достигнутом, а новые аппаратные приложения будут обещаны в следующем году.

Мир, который становится все более зависимым от компьютеров и Интернета, - это мир повышенной производительности и мгновенного общения. Однако, если безопасность не воспринимается более серьезно, мы станем более уязвимыми для атаки. Учитывая количество случаев утечки информации у правительств и количество украденных устройств (например, 1000 неуместных правительственных устройств), такие достижения служат не только для удовлетворения интеллектуального любопытства, но и для большего блага новыми, ощутимыми способами.