Google разрабатывает нейронные сети, которые могут тайно связываться с зашифрованными сообщениями

Ученые из Google успешно обучили две нейронные сети, Алису и Бобу, тайно общаться с использованием собственного разработанного шифрования, чтобы не слушать третью нейронную сеть, Еву.

Исследователи Мартин Абади и Дэвид Андерсен в статье, озаглавленной «Изучение защиты коммуникаций с адвериальной нейронной криптографией», опубликованной в октябре этого года исследовательской группой Google Brain, рассказывают о том, как они реализовали генераторную состязательную сеть (GAN) для успешного преобразования текстовых сообщений между Алисой и Боб в зашифрованные сообщения, которые Ева не могла расшифровать.

Генерирующая Adversarial Network (GAN)

GAN - это отрасль машинного обучения, которая происходит автономно, впервые введенная Яном Гудфеллоу в 2014 году. Цель GAN заключается в том, чтобы модель максимизировала вероятность, чем модель противника может ошибиться при интерпретации данных.

Модель противника должна угадать набор данных, создаваемый моделью противника или являющийся частью данных обучения. Тем не менее, исследователи из этого конкретного исследования не сделали целью Еву определить, были ли данные частью учебного набора. Вместо этого цель Евы состояла только в том, чтобы восстановить сообщение, отправленное с максимальной точностью. Цели Алисы и Боба были сосредоточены на том, чтобы сохранить свои сообщения в секрете, увеличив вероятность того, что Ева допустила ошибку.

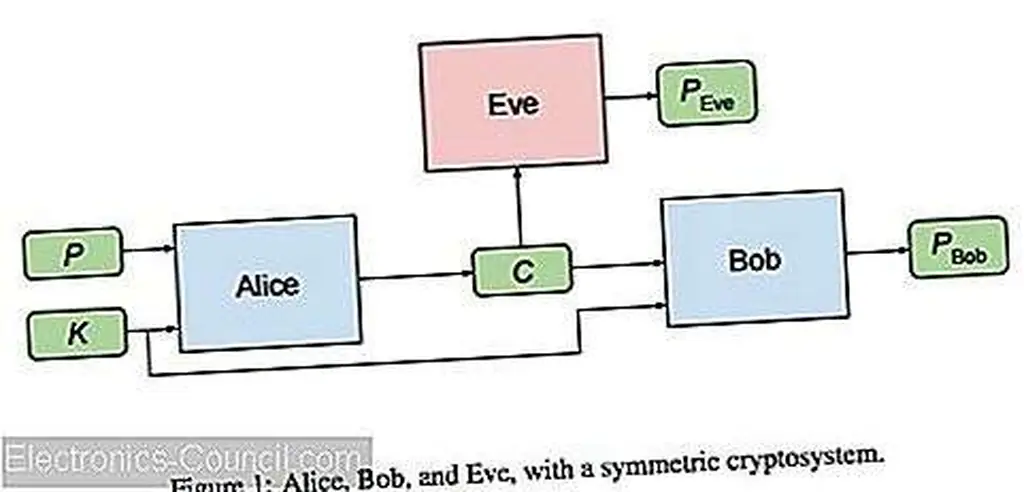

Нейронные сети Боб и Алиса используют криптографию с симметричным ключом для связи друг с другом; Алиса и Боб разделяют ключ, который отправляется с помощью обычного текстового сообщения. Ева, с другой стороны, не имеет ключа и пытается воссоздать отправленное сообщение.

Изображение предоставлено Google Brain

Стоит отметить, что шифрование на основе Алисы по параметру секретности, а не целостности. Из-за этого реализация секретности никоим образом не применялась. Нейронным сетям разрешалось создавать какой-либо метод, достаточный для секретности. Ева выступала в роли пассивного слушателя, неспособного изменить или иным образом препятствовать коммуникации. Криптографические алгоритмы не преподавались нейронным сетям. Алисе и Бобу также разрешалось самостоятельно изучать шифрование и дешифрование.

Эксперименты по шифрованию

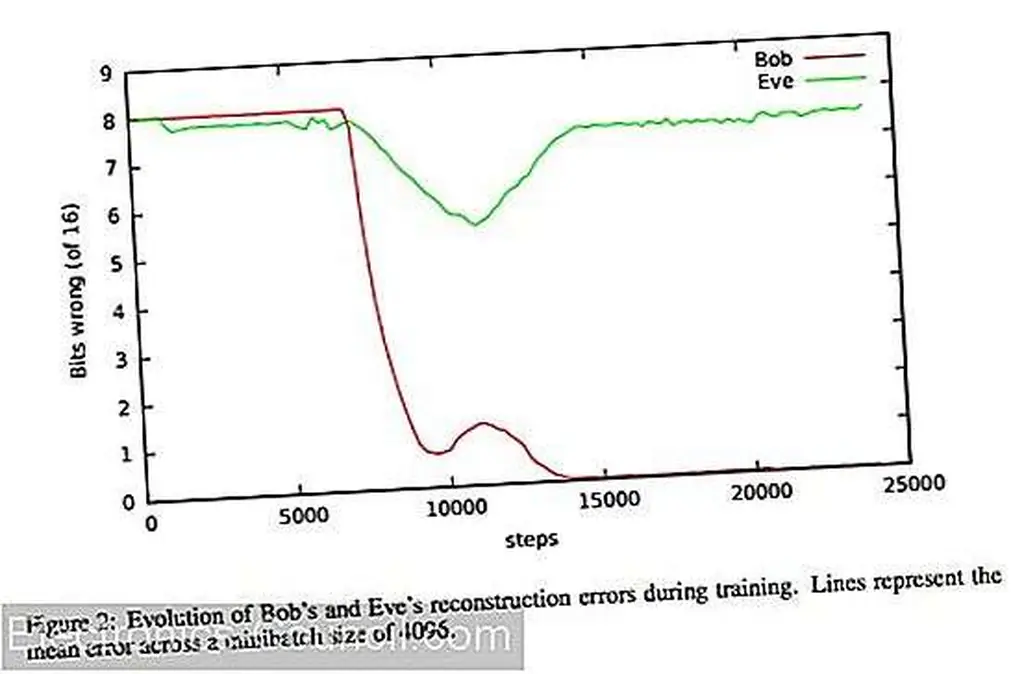

В экспериментах Ева изначально смогла точно восстановить сообщение, посланное Алисой и Бобом. С каждым пропуском Алиса и Боб все чаще становились лучше шифровать свое сообщение, пока, в конце концов, Ева не могла расшифровать их сообщения вообще. Если бы Боб и Алиса не могли тайно общаться в течение 150 000 шагов обучения, учебный эксперимент считался провалом.

В каждом эксперименте Ева будет переучиваться в пять раз до 250 000 шагов. Затем был записан лучший результат, полученный Евой.

Если бы Боб и Алиса могли тайно общаться в пределах 150 000 шагов, и если бы Ева все еще не могла расшифровать свои сообщения в течение 250 000 шагов, эксперимент будет считаться успешным.

Изображение предоставлено Google Brain

В некоторых случаях эксперименты начались так, что Боб и Алиса вообще не могли общаться друг с другом. С каждой итерацией они в конечном итоге разработали метод шифрования для успешной связи.

Эксперименты проводились с использованием машинного языка TensorFlow на одном графическом процессоре рабочей станции. В публикации говорится, что вычислительная платформа не влияет на результаты экспериментов и что исходный код планируется для выпуска.

Приложения GAN-реализованного шифрования включают автоматическое выборочное шифрование данных, также известное как стеганография. Авторы статьи заявляют, что маловероятно, что нейронные сети могут использоваться для криптоанализа; нам не нужно беспокоиться о том, как Ева расшифровывает наши сообщения в ближайшее время.

Существующие методы шифрования гораздо более сложны, и может быть некоторое время до тех пор, пока методы, разработанные нейронными сетями, не будут безопасно использоваться. Поскольку неизвестно, как нейронные сети пришли к их решениям, проверка безопасности невозможна. Однако, поскольку машинное обучение расширяется, это может в конечном итоге измениться.

Алиса, Боб, и Ева - Треугольный любовный треугольник "система A отправляет сообщение системе B". Ева, конечно, используется вместо «подслушивания». Каждое имя подразумевает роль системы в описанном протоколе

Интересно, что в этих полях есть много имен, которые обозначают роль переменной. В прикладной криптографии Брюса Шнайера описаны различные архетипы в криптографии. Вот некоторые примеры:

- Чак, участник с недоброжелательством

- Грейс, представитель правительства, обычно пытается заставить Боба или Алису внедрить бэкдоры в реализованные протоколы

- Мэллори, подслушивающее устройство, которое агрессивно (в отличие от Евы, пассивной)

- Венди, осведомитель, имеющий доступ к привилегированной информации